можно ли взломать украденный айфон

Что может сделать вор, получив доступ к вашему iPhone

У вас украли iPhone и заполучили пароль от него? Рассказываем, чем это может вам грозить и как этого избежать.

Хьюстон, у нас проблемы

Рассмотрим ситуацию, которая гипотетически может случиться с каждым. У вас крадут iPhone и пароль от него, что для вас может обернуться большими неприятностями. Имея доступ к смартфону, злоумышленники могут распоряжаться вашими личными данными, обнулить приложения банков и так далее.

В этой статье мы расскажем, чего стоит опасаться в такой ситуации и как этого избежать.

Что сделает умный вор. И как поступит глупый

Получив доступ к вашему iPhone, глупый грабитель первым делом сбросит смартфон до заводских настроек, чтобы сбыть его как можно скорее. Такой исход для вас наиболее безболезненный. Да, смартфон, скорее всего, уже не вернуть, но и до ваших данных никто не доберётся. Однако все может обернуться совсем по-другому.

1. Вашу переписку прочтут все

Имея доступ к вашему iPhone, злоумышленники получают доступ ко всем перепискам в социальных сетях, мессенджерах, почте и так далее. Они смогут шантажировать вас, угрожая опубликовать эти данные. Кроме того, с помощью мессенджеров грабители попытаются вытянуть деньги из ваших родственников и друзей, например, попросив от вашего лица в долг.

Интимные фотографии окажутся в сети

Помните скандал с утёкшими в сеть интимными фотографиями звёзд? Ваши снимки также могут стать достоянием общественности и отличным инструментом шантажа.

2. Заметки перестанут быть любимым местом для паролей

Если вы имеете привычку хранить пароли в заметках, то они быстро окажутся в руках злоумышленников. Пароли от различных сайтов, iCloud, банковских карточек, сервисов — заходи, куда хочешь, и бери, что хочешь.

3. Попрощаетесь со своими деньгами

Наверняка на вашем iPhone установлены приложения различных банков. Если пароль от них вы тоже запрятали в заметках, попрощайтесь со своими деньгами. Счета обнулят за считанные секунды.

4. Браузер пустит вора на все ваши сайты

Если вы активно пользуетесь Safari или Chrome, то наверняка сохраняете там пароли, чтобы по десять раз их не вбивать. Это может сыграть с вами злую шутку. Если злоумышленники не доберутся до ваших средств через банковские приложения, они сделают это с помощью браузера. И даже не надо знать пароли, браузер автоматически вставляет логин и пароль, что упрощает задачу грабителям.

И как избежать неприятностей?

Чтобы обезопасить свои личные данные, следуйте этим правилам:

1.Пользуйтесь функцией «Найти iPhone». Многие выключают ее, мол, не пригодится. А ведь это реально работающий способ найти своё устройство и управлять им удалённо. Даже если случится такое, что у вас украдут iPhone вместе с паролем, вы всегда сможете заблокировать смарт и удалить с него всю информацию.

Как включить функцию «Найти iPhone»

2. Паролям не место в заметках. Не стоит хранить логины и пароли в заметках, лучше держать их в голове или использовать специальные приложения вроде «1 Password».

3. Не полагайтесь только на Touch ID. Вы привыкли разблокировать iPhone по одному касанию на кнопку «Home», однако не стоит забывать и об обычном пароле. Лучше его никуда не записывать, просто запомните. Используйте сложный пароль, состоящий из букв и цифр, это усложнит задачу грабителям.

Также можете включить функцию «Стирание данных». После 10 неудачных попыток ввода пароля все данные на iPhone будут уничтожены.

Как включить функцию «Стирание данных»

Надеемся, что вы никогда не попадете в подобную ситуацию, а если такое случится, будете готовы дать отпор злоумышленникам.

Дмитрий Черенков

Пишу об этом. И о том. Яблочник, консольщик, фанат технологий и металла. Генератор коротких новостей, клац-клац и в продакшн.

Как у меня украли айфон, вторая серия

Новая мошенническая схема, с помощью которой украденный айфон отвязывают от вашего Apple ID, чтобы продать его подороже.

Почти год назад мы уже писали о том, как мошенники могут использовать классический фишинг для того, чтобы отвязать украденный iPhone от учетной записи и впоследствии продавать его не как «кирпич» на запчасти, а как полноценный б/у смартфон, который стоит гораздо дороже.

В прошлый раз удача была на стороне мошенников, которым удалось-таки с помощью фишинга выудить нужные им логин и пароль от iCloud. В этот раз я расскажу вам про более сложную схему получения конфиденциальных данных жертвы, а также про план Б, на который, без преувеличения, могут попасться почти все те, кто не попался на план А.

Первый этап: кража айфона

Началось все банально: моя коллега Анна забыла свой телефон на шезлонге в зоне отдыха у реки. Вернулась через 20 минут, но телефона уже на месте не было. Никто вокруг ничего не видел, а при попытке позвонить на номер выяснилось, что он недоступен. Анна, не мешкая, активировала режим пропажи со смартфона друга, где указала дополнительный номер телефона, по которому нашедший мог бы с ней связаться.

Через сутки, когда надежда на звонок от нашедшего пропала, а телефон, судя по информации из приложения «Найти iPhone», так и оставался выключен, она активировала режим полного удаления информации.

Телефон до сих пор так и пребывает в режиме «Ожидание стирания»

Этот полезный режим нужен для того, чтобы удалить всю информацию с телефона, как только тот подключится к сети Интернет, и превратить его в «кирпич». Но, судя по всему, нашедший телефон либо сам оказался экспертом, либо, что более вероятно, обратился к «знатокам», специализирующимся на отвязывании продуктов Apple от аккаунтов их владельцев. Так или иначе, с момента пропажи телефон так и не вышел в онлайн ни на секунду — соответственно, превратить iPhone в «кирпич» не удалось.

Кстати, хоть аппарат и был защищен распознаванием отпечатка пальца (Touch ID), доступ к Wi-Fi и мобильному Интернету можно было отключить, не разблокируя телефон. Для этого достаточно было вызвать на экране блокировки меню «Пункт управления» свайпом снизу вверх и включить авиарежим.

По умолчанию «Пункт управления» доступен на экране блокировки

В течение двух дней сим-карта телефона продолжала работать, и у мошенников было время воспользоваться ей и узнать номер телефона Анны. На третий день старую симку заблокировали, выпустили новую с тем же номером, и Анна вставила ее в новый аппарат.

Второй этап: фишинговая SMS

На четвертый день мошенники начали работу по приведению украденного iPhone в товарный вид и запустили стандартную схему по отвязке от аккаунта Apple ID. Сначала они сделали несколько прозвонов с номера телефона якобы из США, при попытке взять трубку и поговорить на другом конце было молчание.

Проверочные звонки от мошенников. Подмена номера легко делается с помощью IP-телефонии

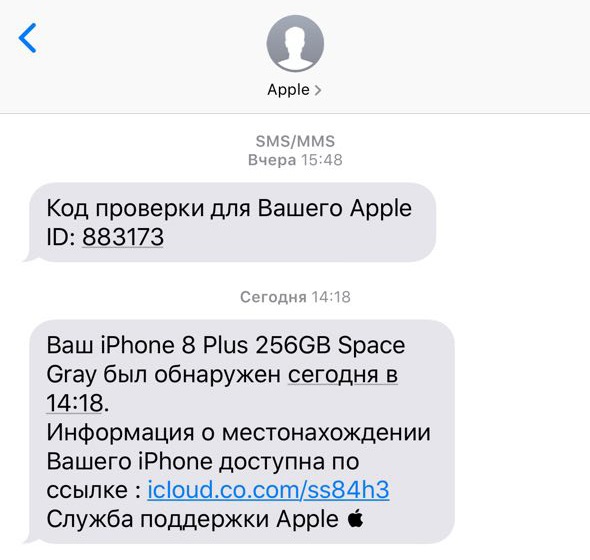

Все это делалось, чтобы убедиться, что симка восстановлена, номер снова активен и с ним можно работать. Сразу после последнего звонка Анна получила SMS, что ее телефон вышел в онлайн и был обнаружен.

Фишинговое сообщение о том, что потерянный iPhone вышел в сеть

Мошенники очень изобретательно подошли к созданию фишингового сообщения. Для того чтобы Анна не распознала обман, они отправили сообщение с сервиса, где можно подменить отправителя. Также они зарегистрировали домен, очень похожий на настоящий. Если ввести адрес вручную, то попадаешь на несуществующую страницу. А при переходе по ссылке происходит перенаправление на фишинговый сайт. В чем же секрет?

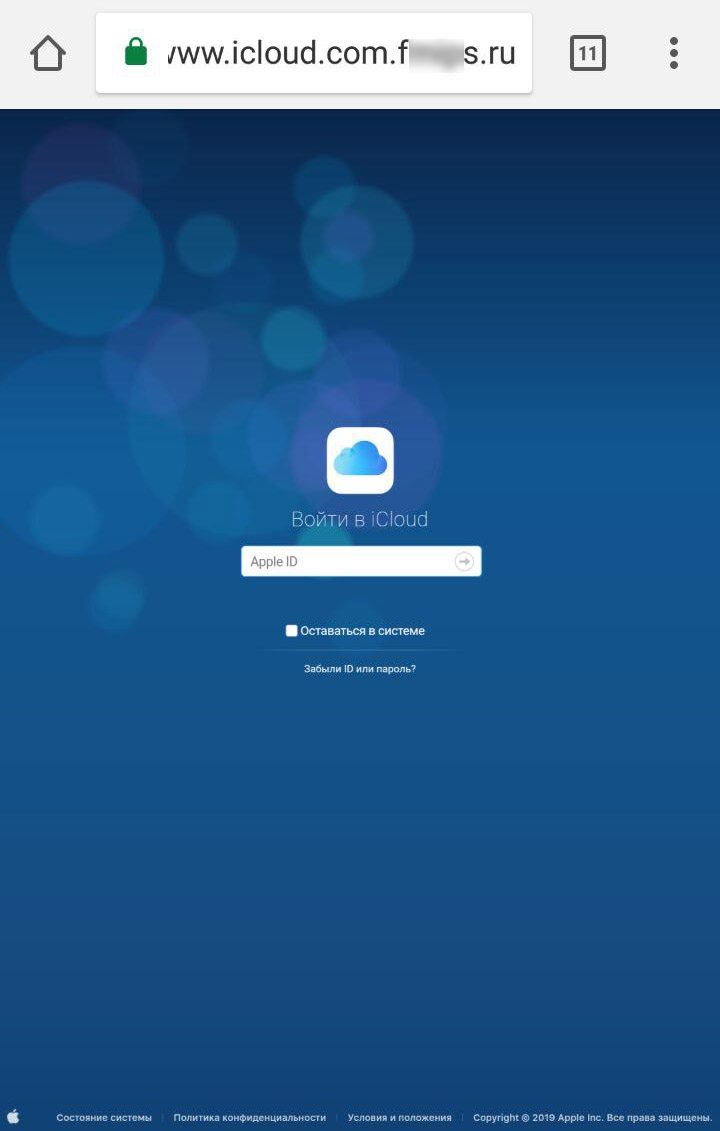

Дело в том, что домен ic loud.co.com действительно существует и принадлежит Apple, но в SMS на самом деле прописан не он, а ic ioud.co.com, только i, написанная в верхнем регистре, выглядит как маленькая L. При переходе по фишинговой ссылке произошел редирект, и Анна попала на качественно сделанную фишинговую страницу, предлагающую ввести Apple ID, а затем и пароль для поиска пропавшего телефона. На данной странице внимательный и технически грамотный человек заметит, что адрес вебсайта изменился и данные отправятся совсем не в Apple.

Так выглядит фишинговая страница, если ее открыть в мобильном браузере

Интересно, что страница выглядит по-разному в зависимости от того, с какого устройства и через какой браузер на нее заходишь. Скорее всего, этот сайт злоумышленники используют для разных фишинговых схем, заточенных под разные платформы.

Десктопная версия той же самой фишинговой страницы

Анна не стала заполнять фишинговую форму, так как сразу поняла, что сервис не настоящий. К тому же в приложении «Найти iPhone» телефон так и оставался оффлайн и не выходил в сеть с момента похищения.

На этом все могло бы закончиться, но, не отвязав телефон, мошенники теряют слишком много в цене при перепродаже. Поэтому они использовали план Б.

Третий этап: звонок «друга»

Через три часа после прихода фишингового сообщения, когда стало понятно, что Анна не станет вводить свои данные, ей поступил голосовой звонок. Звонивший представился сотрудником сервисного центра, назвал точную модель и цвет телефона, а затем поинтересовался, не она ли его потеряла. Далее он сказал, что телефон находится в данный момент у него, и чтобы его забрать, нужно приехать на Митинский радиорынок.

Анна сказала, что пару часов назад была совершена фишинговая атака, и начала задавать резонные вопросы: как к звонящему попал телефон, где он взял ее номер и не мошенник ли он сам. На это незнакомец сурово ответил: «Если вам телефон не нужен, можете и не приезжать». А потом добавил, что телефон в сервисный центр принесли подозрительные люди, что специалисты центра проверили его по базе и увидели, что он числится пропавшим. В той же (волшебной, не иначе) базе был указан телефон хозяйки, и у нее есть час, пока за аппаратом не вернутся.

Сделаем паузу для того, чтобы пояснить пару технических деталей. Чтобы понять, что телефон числится пропавшим, нужно его включить. Тогда на нем высветится оповещение о пропаже с номером телефона, по которому можно связаться с владельцем. Анна указывала не свой номер для связи, так как ее номер в тот момент был заблокирован, а симка перевыпускалась. Соответственно, ни в какую «базу» ее номер попасть не мог.

Кроме того, во время разговора Анна проверяла, появлялся ли в сети ее телефон. Увидев, что он так и не выходил в онлайн, она сказала об этом звонившему, на что тот глубокомысленно изрек, что, возможно, уже успели подменить Apple ID. Если отбросить эмоции и психологическое давление, уже на этом моменте можно было бы понять, что звонящий — мошенник. Но вернемся к тому, как события развивались дальше.

Через какое-то время, уже находясь в пути, Анна еще раз позвонила «сотруднику сервис-центра», чтобы узнать, как там дела. Тот попросил открыть приложение «Найти iPhone» и начал задавать множество вопросов о том, что она там видит, какого цвета шарик рядом с иконкой телефона, и просто заговаривал зубы, изображая бурную деятельность.

Когда Анна сказала, что подъезжает, он попросил ее еще раз зайти в облако и проверить, не появился ли там аппарат, а затем попросил нажать кнопку «удалить», чтобы, когда появится предупреждающее сообщение, Анна сказала, что именно в нем написано — «привязан» или «ассоциирован». Анна нажала кнопку, увидела предупреждение и сказала, что там значится «ассоциирован». «Сотрудник сервис-центра» радостно заявил, что все понятно: телефон отвязали от облака, и для того, чтобы его перепривязать, необходимо нажать на подтверждение удаления, и тогда он переподключится.

Ни в коем случае не удаляйте украденный айфон из приложения «Найти iPhone»!

Анна, конечно же, этого делать не стала — несмотря на стрессовую ситуацию, она помнила, что ни при каких обстоятельствах нельзя отвязывать телефон от своей учетной записи. Поэтому она сказала, что с этим разберется уже на месте по приезду.

Через несколько минут мошенник снова позвонил и применил самую действенную из известных уловок социальной инженерии — ввел жертву в состояние паники и ограниченного лимита времени, заявив, что за телефоном пришли и решать надо здесь и сейчас.

На заднем фоне был характерный звук общественного места, шум и голоса, спрашивающие «ну как там», сам же мошенник, отвечая им «да, ребят, еще пара минут», продолжал настаивать на удалении телефона из облака. Анна сказала, что уже подъезжает и что вызвала полицию, и они уже едут. На что он заверил, что все данные с камер он им отдаст, но телефон отдает клиентам и не может больше их задерживать.

Конечно, по приезду на Митинский радиорынок Анна не нашла павильон № 51. Более того, позже местный участковый заверил ее, что такого павильона не существует и что это обычная история — мошенники в своей легенде для владельцев потерянных и украденных айфонов даже номер павильона не меняют. Дальше участковый рассказал всю схему в деталях, в точности так, как она произошла с Анной.

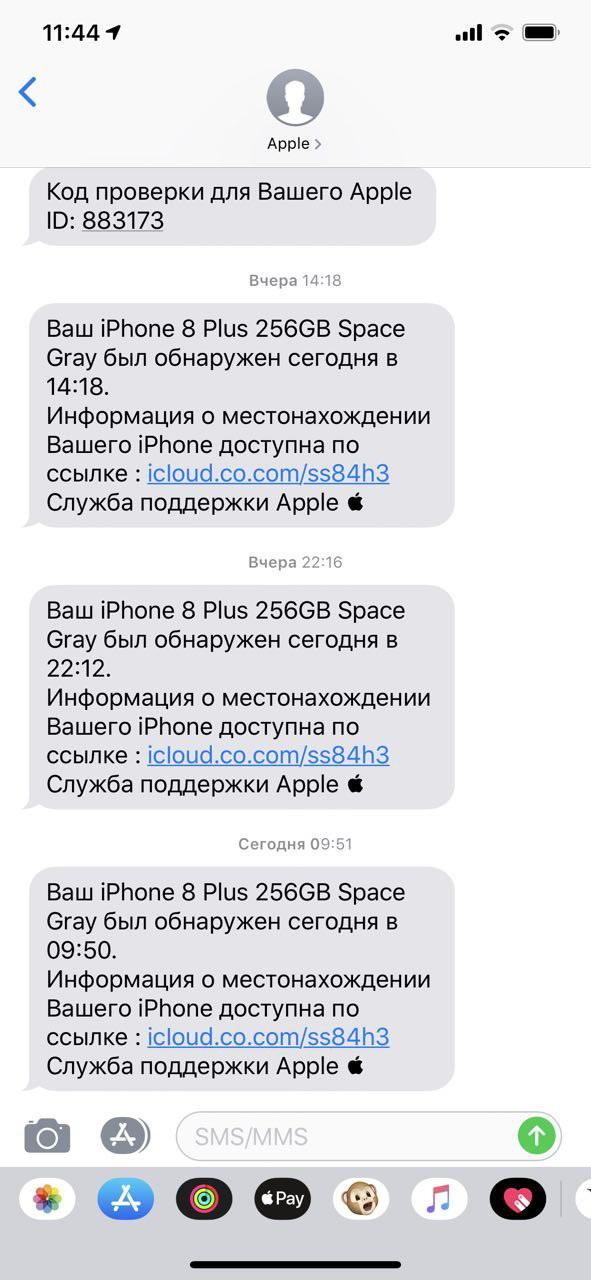

После этого мошенники на связь не выходили, но фишинговые сообщения приходили еще четыре дня. Видимо, мошенники продолжали надеяться, что Анна все же сдастся и введет пароль.

Фишинговые сообщения продолжали приходить еще некоторое время

В итоге Анне не удалось вернуть свой айфон. Зато она так и не поддалась на уловки мошенников: телефон остался привязанным к ее Apple ID с активированным режимом полного удаления — при первом же подключении к Интернету он превратится в «кирпич». Так что продать его как полноценный iPhone не получится, вору придется продать его на запчасти.

Что делать, если iPhone потерян или украден

В заключение несколько советов о том, как следует себя вести, если ваш iPhone потерян или украден.

Как можно разблокировать найденный айфон

Не редко можно услышать, как кто-то нашел на улице телефон. Такие случаи довольно постоянные. Но что делать, когда нашел айфон и как его разблокировать? Известно, что продукция компании Apple (iPhone, iPad, Mac) отличается своей надежной системой безопасности. Разблокировать чужой айфон не так просто. Мы разберем возможные варианты разблокировки найденного айфона.

Можно ли перепрошить заблокированный айфон с функцией «найти iPhone»

Сложность взлома iPhone заключается в разно уровневой системе безопасности. Учетная запись iCloud, Face ID, отпечаток пальца, цифровой код – это все, что надежно защищает устройства Apple. Если на айфоне включена функция «найти iPhone», то перепрошить устройство будет невозможно.

Если вы нашли iPhone, и решили его не возвращать владельцу или не можете его найти, и хотите воспользоваться смартфоном, то единственный вариант его разблокировать, если будет отключена функция «найти iPhone».

Для отключения «найти iPhone» понадобиться Apple ID и пароль айклауд. Вы можете обратиться в техподдержку, чтобы подтвердить, что телефон ваш, но для этого потребуются документы о покупке устройства.

В случае, когда владельца не получается найти, попробуйте продать смартфон на запчасти, указав причину продажи. Возможно, кто-то купит телефон в заблокированном состоянии.

DoulCi для разблокировки чужого iPhone

В мире современных технологий нет понятия невозможного. Хакеры постоянно пытаются взломать то, что так бережно оберегают разработчики различной техники. DoulCi – это инструмент для взлома заблокированных айфонов. Этот способ появился после выпуска обновления iOS 7.

Чтобы воспользоваться инструментом для взлома DoulCi, нужно выполнить следующее:

Таким образом, мы входим в новую учетную запись iPhone, которую сами создаем с нуля.

Обратите внимание, кроме блокировки iCloud на блокировку IMEI. Даже если удалось подключиться к устройству через doulCi, но на телефоне активна блокировка IMEI, войти в систему не получиться.

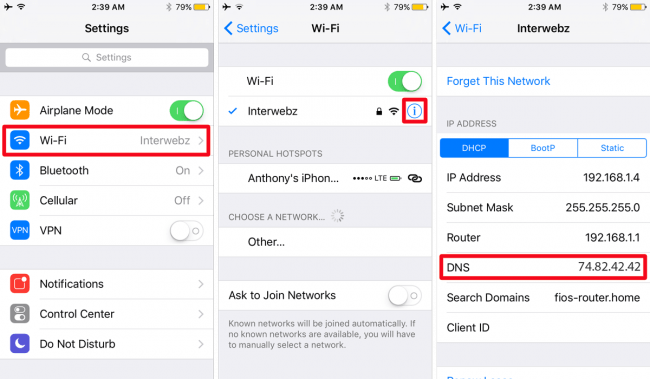

Обход блокировки через DNS

С выпуском компанией Apple обновления iOS 8, метод взлома через doulCi стал бездейственным. Но вместо него появился новый способ обойти блокировку аккаунта iCloud. Сделать это можно с помощью замены адреса DNS. Для этого нужно:

С первого раза может не получиться, поэтому стоит пробовать несколько раз. Коме этого телефон должен быть сброшен до заводских настроек. Так же стоит указать, что этот способ обхода блокировки является частичным. Подключение к внешнему серверу позволяет смотреть видео, играть в игры, слушать музыку, менять настройки, но ограничивает доступ к телефонным звонкам и СМС-сообщениям.

Разблокировка через iTunes

Один из вариантов сбросить все настройки айфона до заводских и зайти без пароля – использование iTunes. Чтобы запустить восстановление нужно выполнить несколько шагов:

После загрузки обновлений айфон загрузиться без пароля. Однако, если владелец установил аккаунт iCloud и делал резервные копии, то полноценно пользоваться гаджетом не получиться.

Обращение в специализированные сервисы

В разблокировке продукции Apple может помочь специализированный сервис, но с несколькими условиями. Клиент должен предоставить документы о покупке устройства и приложить к ним чек. В пакете документов должен быть указан адрес и контактный номер продавца.

В противном случае вы можете воспользоваться помощью специалистов, чтобы выяснить контакты владельца телефона и вернуть его за вознаграждение. Не стоит обращаться в посторонние сервисы по разблокировке айфонов, которые берут за это деньги. Это не более чем мошенники.

Заключение

Система безопасности техники компании Apple зарекомендовала себя с лучшей стороны. Это говорит о том, что найденный айфон не стоит держать у себя на руках. Проще вернуть устройство владельцу и, возможно, получить за это материальную благодарность.

Если все попытки разблокировать найденный айфон увенчались неудачей, и вы не смогли найти владельца телефона, попробуйте продать его на запчасти в сервисы по ремонту.

Можно ли взломать Айфон?

iPhone заслужил репутацию устройства, в котором вопросам безопасности уделяется повышенное внимание. Это произошло в том числе и благодаря работе Apple над созданием собственной экосистемы и контролю над ней. Но никакое устройство не может считаться идеальным, если речь заходит о вопросах безопасности. Можно ли действительно взломать iPhone? Какие риски у пользователя?

Что означает «взломать» iPhone?

Взлом – это упрощенный и распространенный термин, который часто используется неправильно. Традиционно слово это относится к незаконному получению доступа к компьютерной сети. В контексте к iPhone взломом может считаться следующее:

Технически, подбор кем-то вашего пароля тоже может считаться взломом. Затем хакеры могут установить программное обеспечение для слежки за вашими действиями на iPhone.

Взломом может считаться джейлбрейк или факт установки пользовательских прошивок на устройство. Это одно из более современных определений взлома, оно также широко используется. Многие пользователи фактически взломали свои iPhone, установив модифицированную версию iOS для избавления от ограничений Apple.

Вредоносные программы – еще одна проблема, с которой раньше сталкивался iPhone. Мало того, что такие приложения оказались в App Store, так еще и были найдены эксплойты нулевого дня в веб-браузере Safari от Apple. Это позволило хакерам устанавливать шпионское ПО, обходящее защитные меры разработчиков и похищающее личные данные.

Работа над джейлбрейком тоже никогда не прекращается. Это постоянная игра в кошки-мышки между Apple и любителями джейлбрейк-твиков. Если вы поддерживаете версию iOS своего устройства в актуальном состоянии, то вы, скорее всего, защищены от любых взломов, основанных на методах джейлбрейка.

Тем не менее это не повод снижать бдительность. Группы хакеров, правительства и правоохранительные органы заинтересованы в поиске путей обхода защиты Apple. Любая из этих структур может в какой-то момент найти новую уязвимость и не сообщить об этом производителю или общественности, пользуясь ею в своих целях.

Можно ли подключиться к iPhone удаленно?

Apple позволяет удаленно управлять iPhone через приложения удаленного доступа, такими, как популярный TeamViewer.

Однако вы не сможете управлять чьим-то iPhone без ведома его владельца или предварительно не взломав его. Существуют VNC-серверы, через которые можно получить доступ ко взломанному iPhone, но в стандартной iOS такого функционала нет.

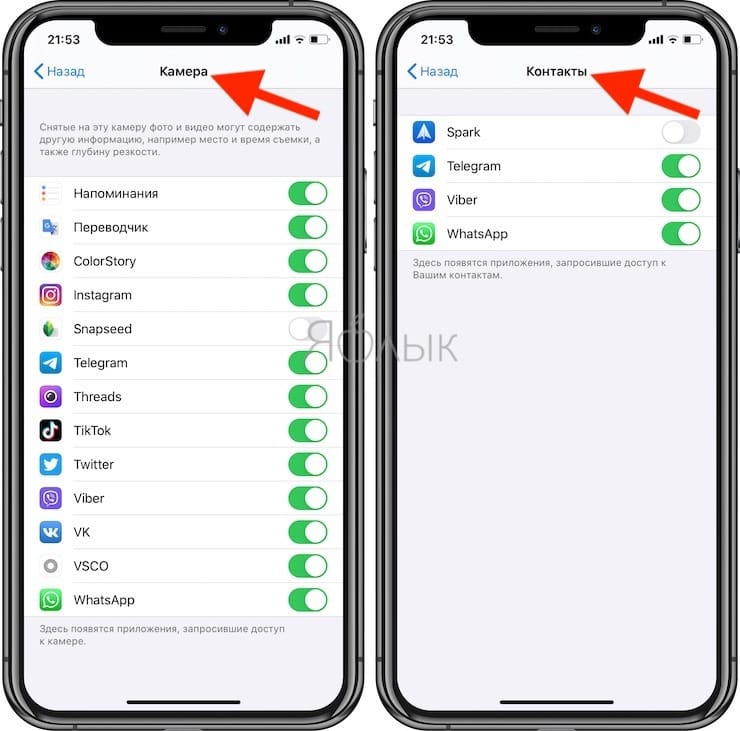

В iOS используется надежная система разрешений для предоставления приложениям явного доступа к определенным службам и информации. Когда вы впервые устанавливаете новое приложение, вас часто просят дать разрешение службам определения местоположения или камере iOS. Приложения буквально не могут получить доступ к этой информации без вашего явного разрешения.

В iOS нет уровня доступа, который предоставляет полный доступ к системе. Каждое приложение находится в своеобразной «песочнице», что означает, что программное обеспечение отделено от остальной системы и пребывает в своей безопасной среде. Такой подход предотвращает влияние потенциально опасных приложений на остальную часть системы, включая ограничение доступа к личной информации и данным других приложений.

Вы всегда должны быть осторожны с разрешениями, которые предоставляете приложению. Например, такое популярное приложение, как Facebook, попросит получить доступ к вашим контактам, но для его базовой работы это не требуется. Как только вы предоставите доступ к своей информации, приложение сможет делать с этими данными все, что пожелает, в том числе загружать их на чей-то частный сервер и хранить там вечно. Это может считаться нарушением соглашения Apple с разработчиком и App Store, но технически приложения вполне могут это сделать.

И хотя беспокоиться об атаках злоумышленников на ваше устройство – это нормально, вы, вероятно, больше рискуете при передаче своей личной информации «безопасному» приложению, которое просто вежливо попросит дать доступ. Регулярно просматривайте разрешения для ваших iOS приложений по пути Настройки → Конфиденциальность и дважды подумайте, прежде чем соглашаться с просьбами программы дать ей куда-то доступ.

Безопасность Apple ID и iCloud

Ваш Apple ID (который является и вашей учетной записью в iCloud), вероятно, более восприимчив к внешним угрозам, чем ваш iPhone. Как и с любой другой учетной записью, многие третьи лица могут заполучить ваши учетные данные.

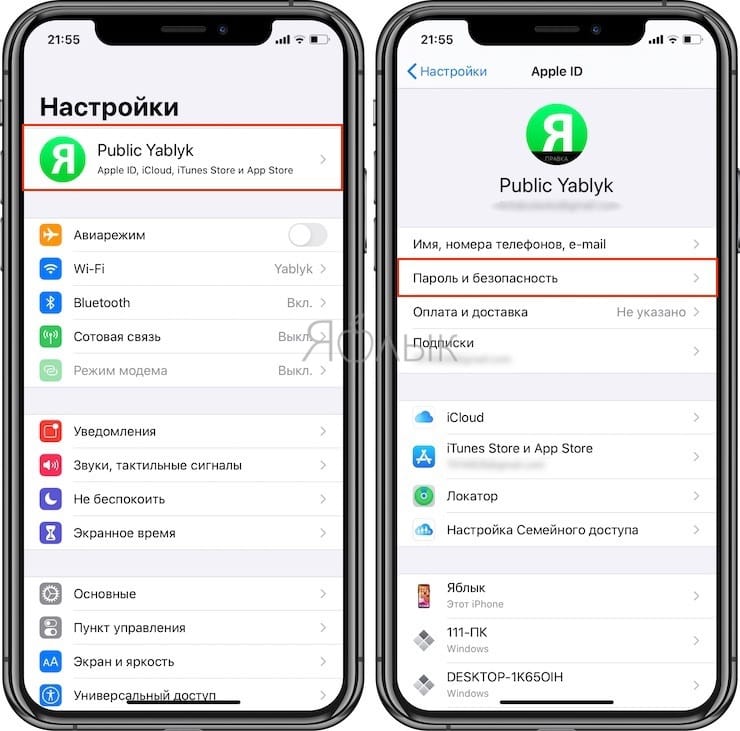

Возможно, в вашем Apple ID уже включена двухфакторная аутентификация (2FA). Тем не менее, вам стоит убедиться в этом, перейдя в Настройки → [Ваше имя] → Пароль и безопасность на вашем iPhone.

Нажмите «Включить двухфакторную аутентификацию», чтобы настроить ее, если она еще не включена.

В будущем, когда вы будете входить в свою учетную запись Apple ID или iCloud, вам необходимо будет ввести код, отправленный на ваше устройство или в SMS по номеру телефона. Это предотвращает вход в вашу учетную запись, даже если злоумышленник и знает ваш пароль.

Однако даже двухфакторная аутентификация подвержена атакам социальной инженерии. С ее помощью можно осуществить перенос номера телефона с одной SIM-карты на другую. Это передаст потенциальному «хакеру» последний кусок головоломки всей вашей онлайн-жизни, если он уже знает ваш главный пароль электронной почты.

Мы не хотим напугать вас или сделать параноиком. Тем не менее, это показывает, как что-либо может быть взломано, если уделить этому достаточно времени и изобретательности. Вы не должны чрезмерно беспокоиться о попытках взлома вашего устройства, но всегда помните о рисках и сохраняйте минимальную бдительность.

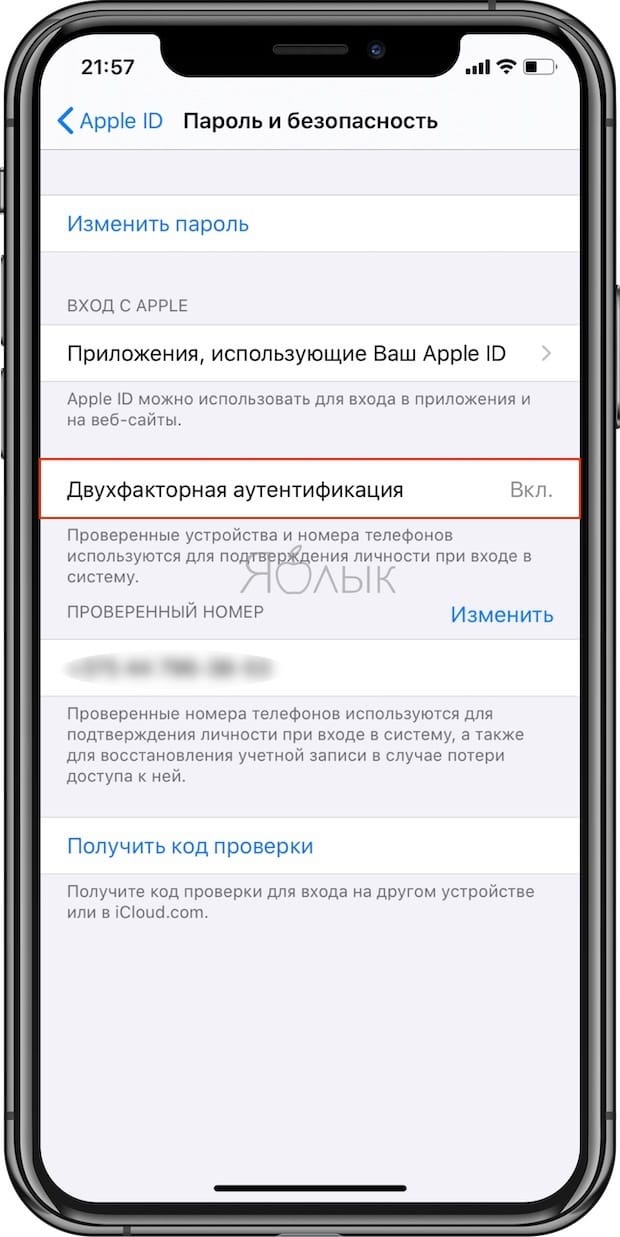

Кроме того, если ваш iPhone располагает данными, к которым проявляют интерес третьи лица (и это может вам навредить), активируйте функцию стирания данных, которая автоматически полностью сотрет все данные с iPhone после десяти неправильных вводов кода-пароля. Вероятно, лучше потерять все, чем позволить важной информации попасть в руки совсем уж недружественных персонажей.

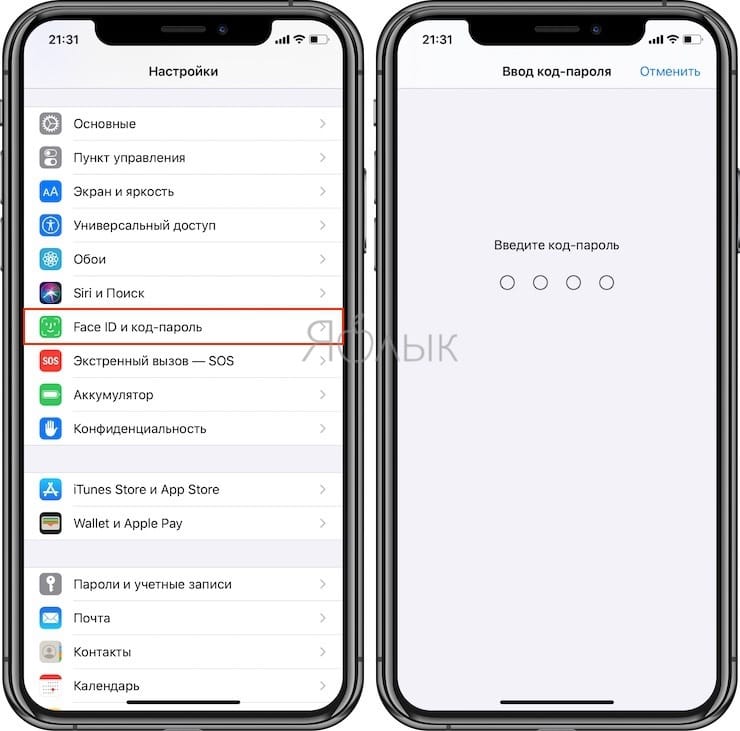

Для активации функции Стирание данных на iPhone, откройте приложение Настройки и перейдите в раздел «Face ID и код-пароль» или «Touch ID и код-пароль» в зависимости от используемого устройства. Введите код-пароль.

Установите переключатель Стирание данных в положение Включено.

Что насчет «шпионского» программного обеспечения iPhone?

Один из распространенных инструментов, которые способствуют взлому iPhone, это так называемое «шпионское» программное обеспечение. Такие приложения базируются на основе людской паранойи и страха. Пользователям предлагается установить на свои устройства программное обеспечение для слежки. Приложениями интересуются родители и подозрительные супруги, желая отслеживать чужую активность на iPhone.

Такие приложения не могут работать на стандартной версии iOS, поэтому они требуют взлома устройства (джейлбрейк). Это открывает iPhone для дальнейших манипуляций, что повлечет за собой проблемы с безопасностью и потенциально с совместимостью приложений – некоторые программы отказываются работать на взломанных устройствах.

После взлома устройства и установки сервисов мониторинга люди могут следить за отдельными устройствами через веб-панель. Это позволит злоумышленнику видеть каждое отправленное текстовое сообщение, информацию обо всех сделанных и полученных вызовах и даже посмотреть новые снятые камерой фотографии или видео.

Такие приложения не будут работать на последних iPhone и на некоторых устройствах с iOS 14, для которых доступен только привязанный джейлбрейк (исчезает после перезагрузки смартфона). Все дело в том, что Apple сильно усложняет джейлбрейк своих последних устройств, поэтому для них с установленной iOS 14 угрозы невелики.

Однако так будет не всегда. С каждым крупным обновлением джейлбрейка производители такого ПО снова начинают маркетинговые акции. А ведь шпионить за любимым человеком мало того, что сомнительно с этической точки зрения, так еще и незаконно. Взлом же чужого устройства также подвергает его риску воздействия вредоносного ПО. Это также аннулирует любую гарантию, которая у устройства может присутствовать.

Влом iPhone специальным устройством через USB-кабель

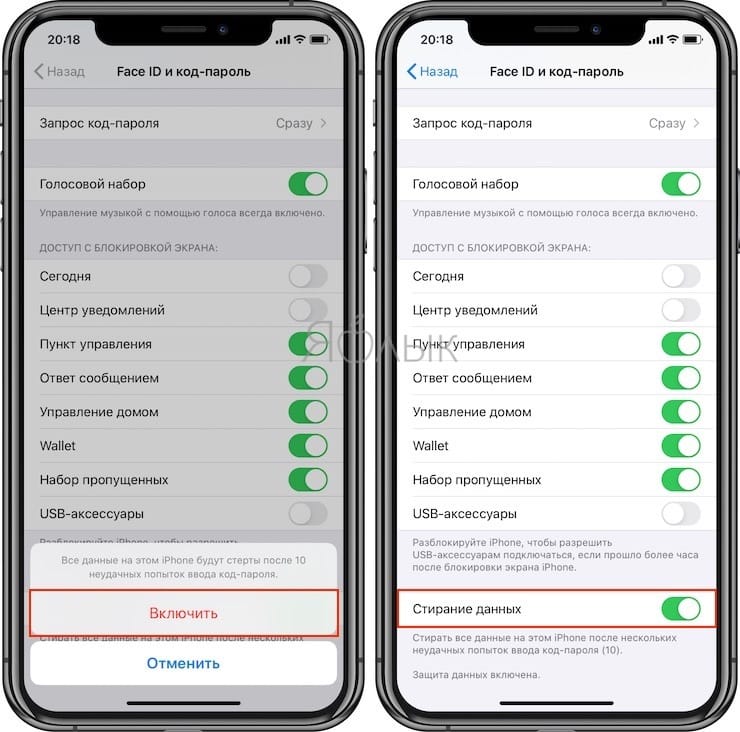

Для защиты iPhone от используемых спецслужбами хакерских техник, а также специальных аппаратных устройств, подключаемых к смартфону посредством кабеля, необходимо активировать в iOS «Режим ограниченного доступа USB».

«Режим ограниченного доступа USB» отключает зарядку и передачу данных через Lightning-порт, если со времени последней разблокировки iPhone или iPad прошло больше часа. То есть, даже заполучив устройство, злоумышленник не сможет изъять из него данные через USB-кабель, если с момента его последней разблокировки прошло более 60 минут.

Для того чтобы включить «Режим ограниченного доступа USB», откройте приложение Настройки и перейдите в раздел «Face ID и код-пароль» или «Touch ID и код-пароль» в зависимости от используемого устройства. Введите код-пароль.

Установите переключатель USB-аксессуары в положение Выключено.