что такое анонимность в телеграмме

Приватность в Telegram

Написать эту статью я решил, прочитав отзывы на свою реплику о том, что Telegram Павла Дурова, ставший, де-факто, инструментом координации протестного движения в ряде стран, не подходит для этой цели, поскольку имеет очевидные проблемы с приватностью.

Должен отметить, что я не являюсь экспертом по компьютерной безопасности — я экономист, который пишет на досуге фантастические книги. Поэтому цель этой статьи — в первую очередь — предоставить площадку и повод высказаться экспертам.

Предлагаю начать обсуждение с того, что при регистрации пользователя в Telegram необходимо сообщить номер своего сотового. Собственно, на этом можно и закончить. С точки зрения обеспечения приватности — это худшее из возможных решений.

Хотите узнать почему?

Не спасет даже использование одноразового телефона — поскольку настоящий находится рядом и включен. Естественно, можно озаботиться и придумать схему обхода — но подобным, я думаю, способны озаботиться только люди, параноидально заботящиеся о собственной приватности. Включая, естественно, жуликов и террористов.

Понимает ли Павел опасность сбора подобной информации? Вне всякого сомнения. История учит нас, что любые данные могут быть получены официально или похищены — через запросы суда, подкуп и шантаж сотрудников…

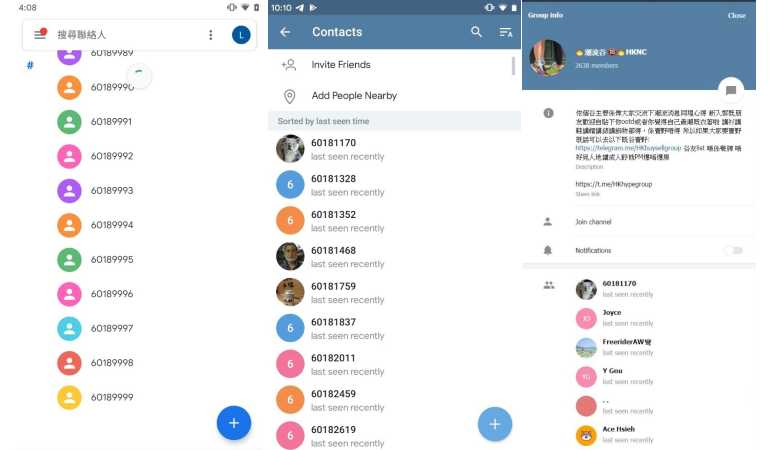

Или через лазейки в клиенте — как случилось в Гонконге, когда власти загрузили в приложение огромное количество номеров, чтобы идентифицировать пользователей этих групп. Для защиты от этого, было разработано обновление мессенджера Telegram. Теперь, члены больших групп смогут поменять настройки и скрыть свои номера.

Но, для участников протестов в Гонконге было уже поздно — данные утекли. И это вопрос жизни и смерти — подобные преступления караются лишением свободы на срок от трех лет до пожизненного заключения.

Мог ли Павел защитить пользователей? Мог, при этом без особого труда — никто не украдет данные, которых нет. Чтоб перестать представлять опасность для пользователей из стран с тоталитарными режимами, Павлу нужно всего лишь перестать собирать их данные.

Если Павел откажется от привязки учетной записи к sim-карте, значительная часть проблем с безопасностью исчезнет. Так почему Telegram реализует именно такое решение?

Существует мнение, что это обоснованно используемой Павлом бизнес моделью. Известная максима гласит: «Если вы получаете что-то бесплатно – значит, товаром являетесь вы» — не убавить и не добавить. Павлу нужны ваши данные — так как целью его деятельности является получение прибыли. А получить её он может — продавая данные пользователей в обезличенном (надеюсь) виде и (или) показывая им персонифицированную рекламу.

Нет ничего плохого в том, что пользователь поступается частью приватности — в обмен на удобный бесплатный сервис. Естественно — когда он предупрежден об этом и понимает сопутствующие риски. И если ему предоставлена возможность отказаться от этой сделки — зарегистрироваться и пользоваться сервисом анонимно.

Анонимность не противоречит коммерческим интересам Павла — не получая денег от продажи данных, Павел может получать их напрямую от пользователей — через разные модели анонимных продаж. (Например, через Google Play Gift Cards — приобретаемую, в том числе и за наличные, подарочную карту, которую можно активировать и использовать для покупки различного цифрового контента в Google Play Market).

Так почему это не было реализовано? Думаю, что под влиянием спецслужб — в последнее время по всему миру происходит «закручивание гаек» — повсеместное ограничение личных свобод. В этом случае — слежка за пользователями является условием выхода на рынок — программы, предоставляющие коммуникационные услуги без идентификации пользователей — закрываются при помощи административного ресурса.

Сказанное касается только крупных продуктов — мелкие, пользуясь уловкой «Неуловимого Джо» пока остаются неохваченными. Так что, протестующим я бы рекомендовал координировать свою активность любом из непопулярных мессенджеров — или по электронной почте. Это решение, правда, имеет и негативные стороны — эффективность протеста в массовости, а подобные решения имеют высокий порог вхождения.

На КПВД картина художника John Brosio

Статья не будет пятничной, если я не добавлю в неё какую-нибудь шутку или загадку. Так вот — не так давно стал известен ответ на загадку Л. Кэрролла «Чем ворон похож на конторку?» — они покрыты перьями!

Сумеют ли читатели Хабра дать ответ на более простую загадку (не заглядывая в гугл) — что общего у мыла и ворон?

Завершая этот небольшой обзор, хочу сказать, что я известен на Хабре как автор статей хороших, плохих и средних. При этом средних статей — у меня откровенно мало — я стараюсь беспокоить публику только по значимым поводам — когда точно уверен, что мне есть что сказать.

Эта статья средняя. И написана в виде эксперимента. Я бы хотел бы вести еженедельную пятничную рубрику — прекрасно понимая, что еженедельные заметки будут заметно уступать заметкам развполгодовым. Увы и ах — я не гений уровня Мартина Гарднера. А даже у него были проходные выпуски — вошедшие в канон, но не переведенные в СССР!

Будет ли это востребовано? Решать вам. А я умываю руки, поскольку понимаю важность личной гигиены в период глобальной пандемии люблю вставлять в статьи отсылки и аллюзии.

Безопасность в Telegram: можно ли остаться анонимным?

Протестующие в Гонконге обвинили мессенджер Telegram в том, что он выдал властям Китая номера их телефонов, что позволило идентифицировать их личности. Гонконгская оппозиция координирует свои действия преимущественно в Telegram. Но не все протестующие понимают принципы работы этого мессенджера и считают, что его администрация намеренно ослабила его защиту или даже сотрудничает со спецслужбами.

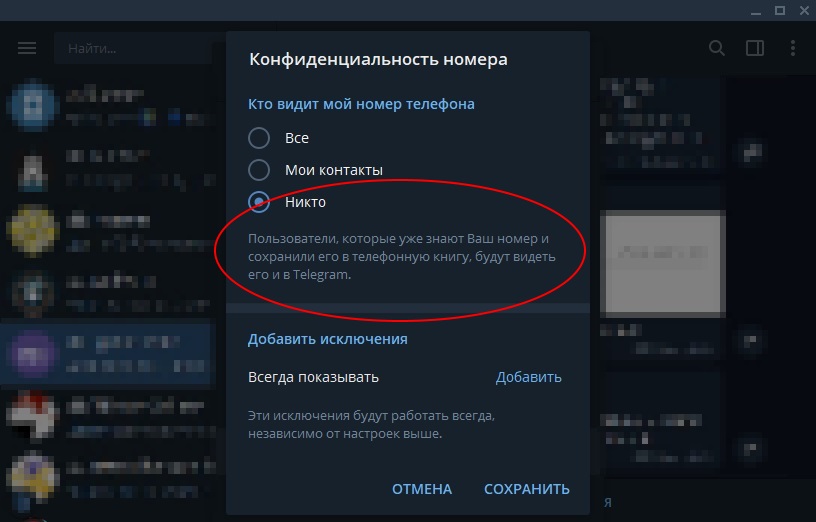

В настройках Telegram пользователь может самостоятельно определяет уровень конфиденциальности, указав, кто именно может видеть номер его телефона. Если выбрать «Никто», телефон будет скрыт, но не ото всех: люди, у которых этот телефон занесён в список контактов для звонков, по-прежнему будут его видеть.

Подозрения протестующих подогреваются тем, что даже если пользователь выбрал в настройках, что никто не видит номер его телефона, этот номер остаётся виден тем, кто занёс его в записную книгу своего телефона. При этом оппозиционеры не хотят уходить из Telegam в мессенджеры вроде Signal, в том числе из-за того, что они менее удобны, не позволяют создавать чаты, рассчитанные на большое количество людей, и тоже раскрывают номера телефонов своих пользователей.

Денонимизация в Telegram работает следующим образом. Атакующий (в данном случае хакер, нанятый властями Китая) вносит в записную книгу десятки тысяч телефонных номеров, после чего заходит в Telegram, синхронизирует контакты и вступает в протестную группу. Мессенджер рассказывает атакующему, кто из его «знакомых» состоит в той же группе, а далее их идентифицируют, выявляют и приглашают на допросы.

Правоохранительные органы и спецслужбы массово добавляют телефонные номера в список контактов и таким образом с помощью операторов сотовой связи деанонят протестующих. Сбор номеров телефонов в Telegram может быть автоматизирован с помощью ботов и компьютерных систем.

Общение в Telegram, в отличие от того же WhatsApp, Viber и Facebook Messenger, не завязано только на списке контактов из телефонной книги. Тем не менее, номер телефона пользователя Telegram в любом случае не может быть скрыт ото всех. Логика такого решения не предусматривает массовой атаки со стороны государства или хакеров, использующих инструмент по массовому добавлению номеров. Предполагается, что если у пользователя занесены какие-либо контакты, то он знаком с этими людьми лично. «Никто» в настройках приватности не означает, что телефон, на который зарегистрирован аккаунт, в действительности не виден вообще никому. Это указано напрямую:

Защититься от деанонимизации в Telegram можно только с использованием SIM-карты, которая оформлена на подставное лицо. Возможно, разработчикам стоило бы задуматься об обеспечении большей приватности, но они, по всей видимости, вполне довольны существующим решением, хотя оно не может полностью обеспечить безопасность пользователей. Хуже всего то, что настройки приватности недостаточно очевидны и заставляют пользователей думать, что их номер телефона может быть скрыт в Telegram везде и ото всех, хотя на самом деле это не так.

Массовые акции протеста начались в Гонконге летом 2019 года. Оппозиция пытается воспрепятствовать принятию закона, который обязывает гонконгские власти выдавать подозреваемых юрисдикциям, с которыми у этой страны нет соглашения об экстрадиции, в том числе Тайваню, Макао и материковому Китаю. Гонконг считается специальным административным районом Китая, он относительно независим и живёт по своим законам. Китайские власти стараются подавить протесты и протолкнуть принятие нужного им законопроекта.

Почему Telegram не защищает приватность вашей переписки

Николай Дуров ранее разработал протокол шифрования переписки MTProto. Она легла в основу Telegram. Фактически мессенджер стал попыткой тестирования MTProto на больших нагрузках.

Но даже сейчас, после тысяч багфиксов и улучшений, Telegram не гарантирует безопасность и конфиденциальность. И сквозное шифрование – не панацея.

Как работает сквозное шифрование в Telegram

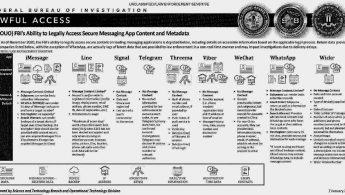

В Telegram используется два вида шифрования: “клиент-сервер” для обычных облачных, в том числе групповых чатов, и “клиент-клиент” (сквозное, или оконечное шифрование, E2EE, end-to-end encryption).

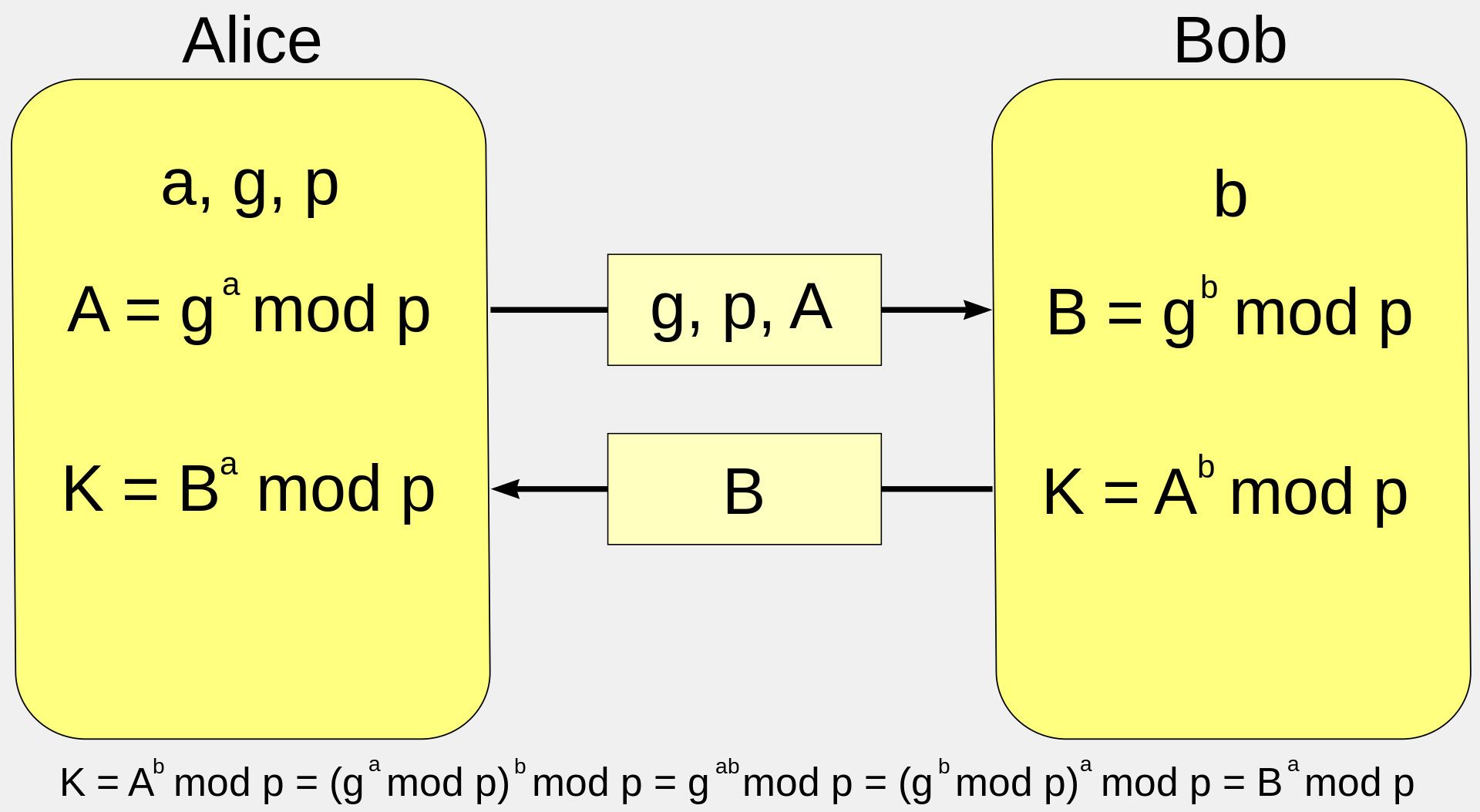

В общих чертах сквозное шифрование работает так.

У отправителя и получателя есть по паре ключей: один приватный, второй публичный. Приватные ключи создаются и хранятся на устройствах пользователей. На сервер эти ключи не попадают.

Отправитель и получатель вместе генерируют общий секрет или эфемерный ключ. Каждый использует свой приватный ключ и оба публичных. В Telegram для этого взяли за основу алгоритм Диффи-Хеллмана. Общие ключи временные и перегенерируются автоматически, чтобы много похожих сообщений (смайликов, текста с одинаковыми метаданными) не шифровались одним и тем же ключом.

Шифрование и расшифровка выполняется на устройствах пользователей, а не на сервере. Данные остаются зашифрованными до получения.

Доступ к исходному тексту сообщения есть только у отправителя, а после расшифровки – и у получателя. и ни у кого больше.

Схема работы алгоритма Диффи-Хеллмана. Алиса и Боб имеют по паре ключей – публичный и приватный. g и p – публичные ключи, А и В – приватные. mod – деление по модулю (остаток от деления), К – секрет, или эфемерный ключ.

Метод действительно мощный. Но… всё не так однозначно.

Главное достоинство алгоритма Диффи-Хеллмана – возможность передавать открытые ключи и сообщения по публичным каналам. Но всё ломается, если хакер проведет активную MITM-атаку (атаку “человек посередине”) и подменит трафик.

Что же с ключами для облачных чатов? Один ключ у пользователя, второй – в облаке. И теоретически “облачный” ключ можно выдать кому угодно.

Увы, Telegram уже взламывали, причём демонстративно

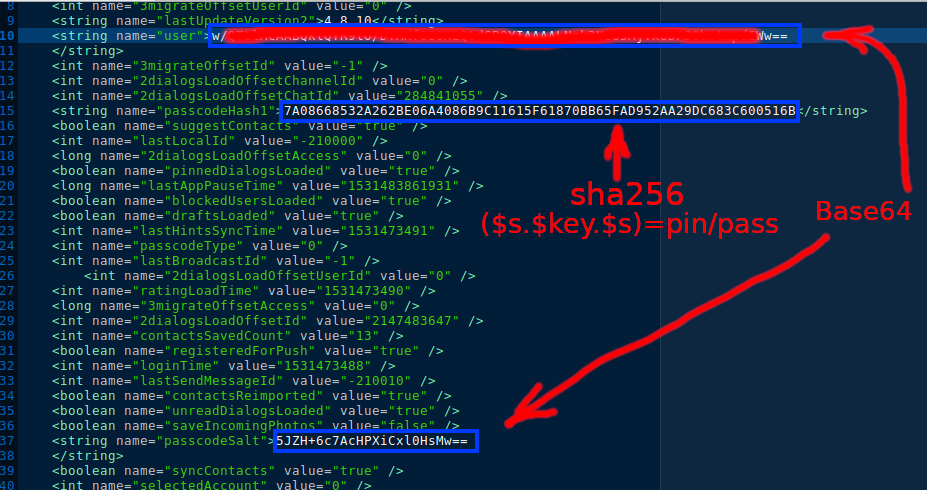

Пользователь Habr под ником ne555 год назад подробно описал, как взломать Telegram. Он обошел сквозное шифрование мессенджера в Android и отправил разработчикам баг-репорт.

Не получив ответа, ne555 связался с волонтерами, которые пообещали донести информацию до руководства Telegram. Но реакции не последовало.

ne555 использовал смартфоны с Android 7.0, Android 6.0 (root-доступ), Android 4.4.2 (root-доступ), а также ПК с GNU/Linux/Windows (с root-доступом) и программу для восстановления паролей по их хешам John The Ripper (JTR, доступна в публичном репозитории на GitHub). JTR позволил распарсить Telegram local code (pin приложения) за секунды, получить нужные файлы и данные для взлома.

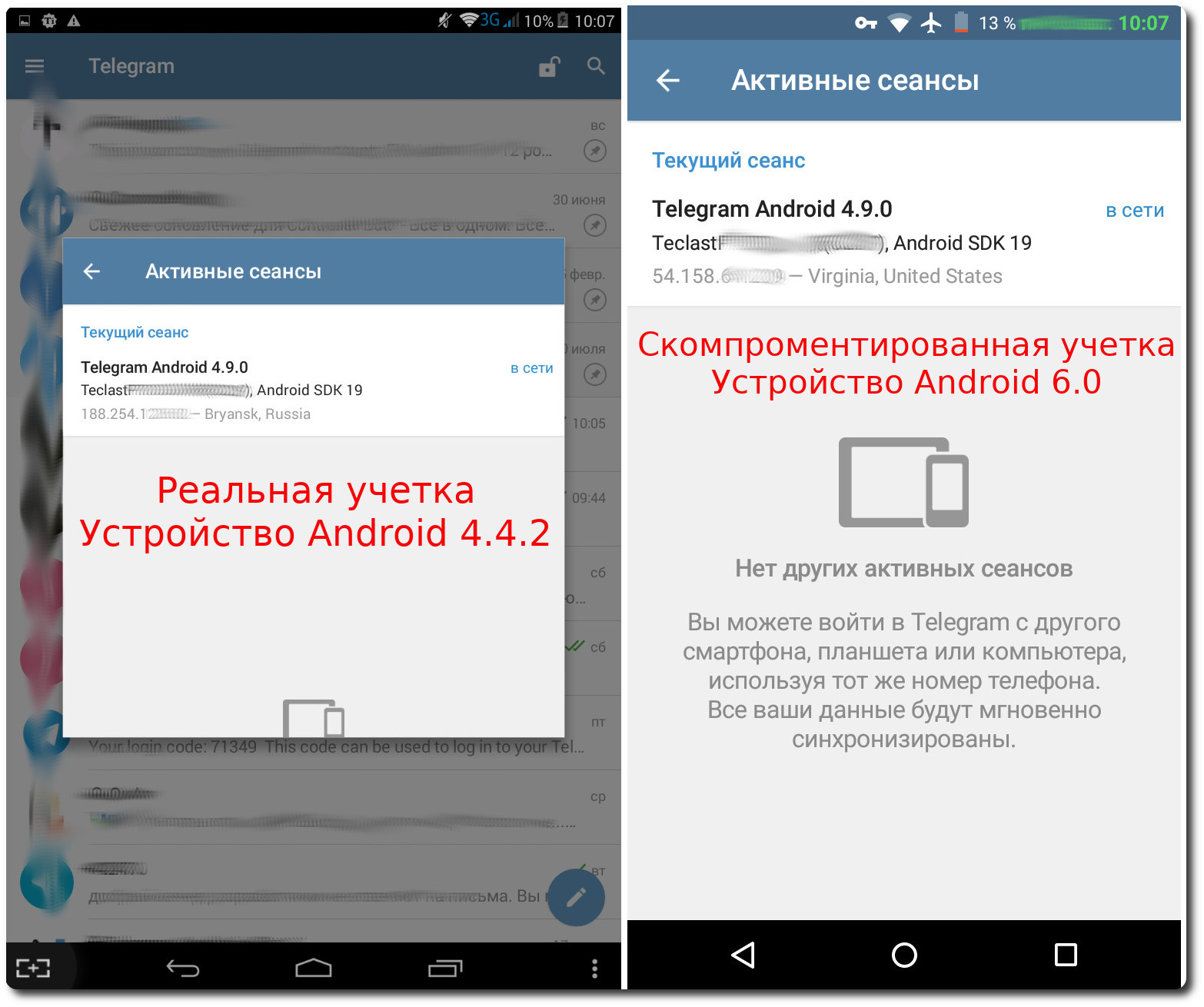

Результат: хакер обошел двухфакторную авторизацию, получил доступ к секретным чатам со сквозным шифрованием, смог читать и отправлять сообщения в них.

При этом реальный владелец аккаунта даже не видел, что его взломали.

А когда хакер попытался с реального аккаунта выйти из всех сеансов, поддельную учетную запись даже не выбросило из сети. Сессионные и графические ключи тоже не менялись.

В общем, хакер успел провести ещё несколько экспериментов, пока аккаунт в Telegram не заблокировали и не удалили секретные чаты. Небыстро, прямо скажем.

Пароль любой длины в Telegram тоже можно обойти

Действительно, четырехзначный pin – не самая надежная защита аккаунта. Полноценный пароль надежнее. Но ne555 выяснил, что и он не спасает – существует схема обхода пароля любой длины.

Хакер взломал пароль длиной более 30 символов, настроил на своем устройстве разблокировку отпечатком пальца. А также смог повторно войти в чужой аккаунт и получить доступ ко всем секретным чатам.

Эксперт отметил: в Telegram принудительно интегрирована функция «разблокировка отпечатком пальца». Если на вашем смартфоне нет сканера отпечатка, вы не сможете настроить или отключить её в Telegram.

Кроме того, хакеру удалось обойти шифрование самого устройства. И получить данные Telegram для доступа к секретным чатам.

Серверы Telegram уже взламывали, причём публично

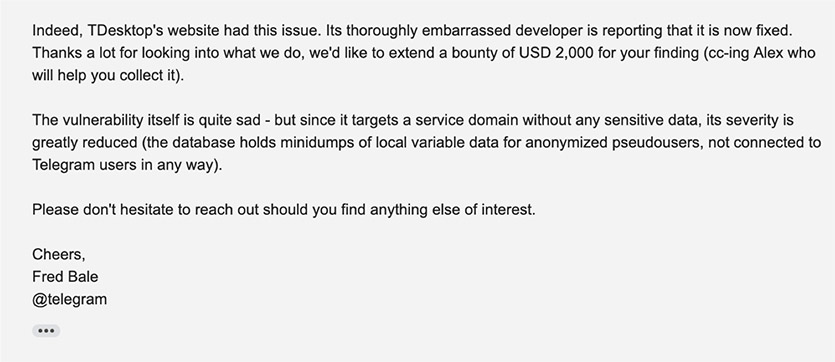

Ещё один Habr-пост – от пользователя Bo0oM, написан в июле 2019 года. Хакер заявил, что взломал сервер Telegram через стандартные уязвимости и искренне удивился, как отвратительно компания относится к безопасности.

Взломщик подчеркнул: в 2019 году весь Telegram использует nginx, а этот конкретный сервер – не самый надежный Apache. Bo0oM отправил некорректный запрос, и сервер слегка приуныл… За описание этого и других найденных в процессе багов получил 2500 долларов от службы безопасности мессенджера.

С одной стороны, в этом случае Bo0oM взломал не весь мессенджер, а лишь конкретный сервер. Но если пойти дальше, можно было бы наворотить гораздо больше – научиться “ронять” серверы, вытаскивать логи падения и т.д.

Передаваемые через Telegram файлы уже перехватывали

В июне Symantec рассказал об уязвимости Media File Jacking для Android-версиях Telegram и WhatsApp. Оказалось, что мессенджеры сохраняют изображения в своем внутреннем хранилище, либо во внешнем разделе памяти. Второе опасно.

Если отправлять файлы во внешнее хранилище, то их можно украсть с помощью внешних вредоносных программ. А также заменить или отредактировать.

Так что скриншоты с номерами карт и кошельков таким способом точно передавать не стоит. Как и приватные фото из душа.

Связи пользователей Telegram друг с другом тоже раскрывали

Ещё один скандал вокруг Telegram разразился 30 октября 2018 года. Эксперт по кибербезопасности Натаниэль Сачи выяснил, что десктопный Telegram хранит переписку на жестком диске в незашифрованном виде.

Сачи заявил: Telegram использует базу данных SQLite для хранения сообщений. Прочитать её “в лоб” не получится, но имена и телефонные номера вполне можно проассоциировать друг с другом.

Конечно, это проблема не столько Telegram Desktop, сколько уровня защиты устройства пользователя в целом. Но… Раздолбайство со стороны разработчиков, мягко говоря. Хотя Павел Дуров не считает проблемой такое хранение данных.

У Telegram закрытый код, поэтому объективно проверить его безопасность не получается

Разработчики Telegram заявляют:

Всё хранится в зашифрованном виде, чаты хорошо зашифрованы, а ключи шифрования хранятся по частям в датацентрах в юрисдикции разных стран.

Исходный код клиентов для Telegram является открытым. А вот код сервера открывать не рискнули, и это рождает массу вопросов.

Но клиент работает через API и никак не взаимодействуя напрямую с “безопасными датацентрами”. Что происходит внутри этого черного ящика, неизвестно.

К тому же эксперты не верят, что ключи шифрования собираются на лету при отправке и приеме каждого сообщения. Это как минимум вызвало бы определенные задержки, а Telegram, надо признать, работает очень быстро.

Telegram для iOS издает компания Telegram LLC, а для Android — Telegram FZ-LLC. Компании основали в США и Великобритании, где действует так называемый Gag order. Он предполагает, в том числе, что правоохранительные органы могут запретить разработчикам разглашать сведения о том, что те предоставляли им информацию. В том числе о серверах, ключах шифрования, пользователях и др.

Братья Дуровы считали MTProto настолько неуязвимым, что в 2013 году даже пообещали награду в 200 тыс. долларов за взлом этого протокола и чтение переписки между ними. В переписке содержался адрес, на который нужно было отправить письмо.

Спустя несколько дней пользователь с ником x7mz, который даже не был экспертом в криптографии, обнаружил уязвимость в протоколе. Она позволяла провести MITM-атаку на секретные чаты. Правда, переписку пользователь не расшифровал, так что ему дали лишь 100 тыс. долларов.

Протокол в дальнейшем доработали и объявили новый конкурс. Модель возможной атаки расширили – например, разрешили выступать в роли сервера MTProto и менять пересылаемые данные.

Но, по мнению экспертов, такие конкурсы – просто дешевая реклама. Они не позволяют доказать безопасности шифрования и вводят пользователей в заблуждение.

Организаторы не дают известный или выбранный открытый текст, шифротекст, возможность вызова повтора и использование других традиционных тестовых методов. Фактически вы можете отправить только одно зашифрованное сообщение – этого явно мало для полноценной атаки.

Присланные отчеты анализируют случайные люди. К тому же 100-200 тыс. долларов – слишком мало, чтобы это было интересно командам опытных криптоаналитиков.

Впрочем, дыры в MTProto находят регулярно (один, два, три). И без финансовой мотивации.

Многие эксперты считают защиту в Telegram просто маркетингом

В Telegram не намерены рассказывать о протоколе MTProto 2.0, да и внешний аудит не проводили ни разу.

Ещё один момент: что происходит, когда пользователь Telegram отправляет сообщения, а адресат не в сети? Вероятно, сообщения отправляются на серверы Telegram, объединенные в виртуальное облако. Они синхронизируются между собой. Как только адресат появится в сети, он получит сообщения.

Таким образом, трафик в любом случае проходит через сервер. Хотя многие эксперты считают, что логичнее было бы установить соединение “клиент – клиент” – например, пиринговое (P2P).

В результате получается, что связь в Telegram вообще не работает без постоянного использования серверов. В других мессенджерах есть более элегантные и безопасные решения – например, когда серверы задействуют только для сравнения текущих IP-адресов собеседников и организации прямого соединения между ними.

Также специалисты считают, что алгоритм Диффи-Хеллмана в Telegram специально ослаблен на уровне генератора псевдослучайных чисел. Эти числа не генерируются на вашем смартфоне или ПК – приложение запрашивает их с сервера. Как там организована генерация, знают только разработчики.

Открытый исходный код клиента – ещё один большой вопрос. Более-менее регулярно обновляется только репозиторий десктопной версии, да и то она урезанная. Из чего собираются готовые дистрибутивы, оперативно проверить нельзя.

Привязка к телефону – последний гвоздь в крышку гроба

Учетные записи в Telegram привязаны к номерам телефона. Это сказывается и на анонимности, и на безопасности.

Коды подтверждения приходят в SMS. Давно всем известная дыра в протоколе сотовой связи SS7 позволяет перехватывать и подменять их.

Перехватив код, можно получить доступ к переписке в обычных чатах. Даже не придется ломать MTProto. Сервер автоматически сменит ключ и дешифрует недоставленные сообщения. И это как минимум!

Ещё одна проблема — push-уведомления. Именно они оповещают о новых входящих без запуска мессенджера. Но сервер push-уведомлений – это фактически разрешенная вами атака «человека посередине». И такая ситуация во всех популярных мессенджерах.

Что делать обычному пользователю Telegram?

Не вести приватных бесед в мессенджерах. Не передавать через них информацию, которая может быть использована против вас.

Альтернатива Telegram – например, Signal. Его рекомендовали основатель WikiLeaks Джулиан Ассандж и экс-сотрудник АНБ и ЦР Эдвард Сноуден.

Но и Signal не раз успешно атаковали. Хотя это сложнее, чем взломать Telegram.

Другой вариант – мессенджеры с поддержкой OTR: Adium, Conversations Legacy, Xabber, Pidgin (с плагином), Conversations и др. И личные встречи в чистом поле без свидетелей.

Ксения Шестакова

Живу в будущем. Разбираю сложные технологии на простые составляющие.

Музей Ленина в Москве до сих пор работает на легендарных компьютерах Apple II

Apple подчинилась китайским властям и удалила приложение для протестующих в Гонконге

Google подала в суд на двух россиян, которые якобы создали вирус Glupteba и заразили 1 миллион компьютеров

Хакеры взломали айфоны сотрудников Госдепа США с помощью вируса Pegasus от NSO Group

Как на iPhone использовать менеджер паролей Google вместо Связки ключей iCloud

ФБР признало, что следит за пользователями WhatsApp в реальном времени. iMessage тоже досталось

В процессорах MediaTek нашли уязвимость, которая позволяет прослушивать все телефонные разговоры

Вот зачем нужен красный фонарик в Apple Watch. Пользуйтесь

Почему iPhone так долго живёт на 1% заряда?

10 самых маленьких домов в мире. Один из них стоит на камне в реке

🙈 Комментарии 27

Я кстати, последнее время заметил проблему в нем. Хочу зайти через рабочий компьютер в telegram web(пусть даже это будет зеркало) и когда пароль должен придти в его в итоге нет. Причём аналогичную схему делал и через телефон (заходил в web версию через браузер) и все нормально приходило.

«Другой вариант – мессенджеры с поддержкой OTR: Adium, Conversations Legacy, Xabber, Pidgin (с плагином), Conversations и др.»

Зачем ссылки на Google Play на сайте iphones? Для iOS только Signal?

Что про wire скажете?

думал в конце будет ссылка на тамтам

Это скорей для политиков, оппозиционеров, бизнесменов встреча в чистом поле (хотя и там могут прослушать, перехватить и тд). Для большинства людей прятать то особо и нечего, максимум политические репосты. Хотя, статья очень интересная))))

Всегда говорил и говорю. Все там сливается и на кого он работает давно известно. А так да сделали хороший пиар и люди побежали устанавливать телегу. Другое дело да он удобен, многофункционален и т.п..

Неплохая попытка, маил ру, но нет.

фигня вся статья.

пока наркотой в телеге торгуют – значит норм безопасность.

как свалят массово – значит взломали.

вот и все.

гдето читал правприменительную практику по таким делам (не тут ли?)- там нет переписок, если только чел сам не дал свой телефон прочитать.

так что норм безопасность, не сцыте

Телега ваша у Билайна не работает уже несколько дней. Усе

“в 2019 году весь Telegram использует nginx, а этот конкретный сервер – не самый надежный Apache”

Можно не читать сразу после слов MITM и телеграм.. А ничего что данные шифруются серверным вшитым ключом, при передаче – если не заешь его то ты никак не встроишься в цепочку.. Всегда можно сверить ключи с собеседником например отправив их другим каналом – почтой через архив к примеру защищённой длинным паролем. Вы всегда можете удостовериться что никого по середине не было.

Ну а если в не доверяете серверам телеграм – то вообще не доверяйте телеграм – так как его создатель теоретически может вшить все что угодно в код и передавать эти данные куда угодно..

“личные встречи в чистом поле без свидетелей” – с поправкой: без какой-либо техники. А назначать встречу через незнакомца, который, через другого незнакомца передаст координаты. При встрече общаться молча, переписываясь на бумаге, в палатке, оклеенной металлом, чтобы ни дрон, ни спутник текст не распознал. И, конечно же, в конце, уничтожить переписку, без возможности восстановления.

П.С.: голубиная почта – тоже вариант, но менее надёжный.))

Детский сад! Какие приватные защищенные мессенджеры в свободном доступе? Погуглите что такое Патриотический акт и что он позволяет. А теперь задайте себе вопрос – как может существовать свободно распространяемый мессенджер в магазинах, работающих в американском правовом поле, и принадлежащим американским компаниям?

ЛЮБОЙ мессенджер из ЭплСтора или ГуглПлея, при необходимости, взламывается и раскрывается – это факт!

ПС не давайте читать эту статью Артём Баусов @Dralker – у него еще запас бумажных самолетиков наготове )))

Сложно отделить истину, так перемешанную с мифами.

Достаточно провести поверхностный анализ этого мессенджера;

1. Закрытый исходный код. Это не даёт провести аудит. Так что, разговоры об анонимности этой платформы – это только разговоры.

2. Привязка мобильника к аккаунту. О какой анонимности может идти речь в этом случае?! Реально анонимные мессенджеры не используют никаких привязок к мобильному телефону и e-mail.. они генерируют уникальный ID. Кстати, по этой же причине распиареный Signal, который якобы Сноудэн боготворит – шляпа.

3. Нельзя уйти в invisible.

4. Мониторинг и доступ к телефонной книге.

5. Резервное копирование.

6. Цензура. Удаляют каналы.

Автор пишет хорошие статьи по OSINT, но данная статья крайне поверхностная.

Грустно, что так много ошибок.

Взять схему работы Диффи-Хеллмана. Она вообще не понята.

Передача приватного ключа, серьёзно? Вы понимаете, почему он вообще называется приватным?

p и g – это псевдослучайные константы, а не публичные ключи, публичные ключи тут A и B. Приватные ключи – a и b – никто никуда не передаёт. И суть его не в передаче открытых ключей, а в том, что он позволяет выработать _секретный_ ключ для дальнейшего использования без непосредственной его передачи между сторонами.

Ещё вы пишете про ne555. Ёлки, то, что у него всё было рутовано – это очень серьёзное уточнение, если у злоумышленника есть рут – то вообще вся безопасность устройства скомпрометирована. Гейм овер, дальше нет никаких рубежей безопасности.

“Если на вашем смартфоне нет сканера отпечатка, вы не сможете настроить или отключить её в Telegram.” – так понятное дело, нафига вообще иметь настройку фичи, аппаратно отсутствующей в устройстве?

Вы упоминаете Бума. Там баг интересный, но всё, что он нашёл – это типичная sql-injection (уже более-менее серьёзно, но не конец света) и немного раскрытия информации. Вот цитата из его статьи о критичности уязвимостей:

“Пользователей я не взломал (твоя переписка в безопасности), развить атаку дальше не мог, сервер с дампами рандомных пользователей (именно краш-дампы без информации об айдишнике в телеграме, телефоне, сообщениях и чатах) — сомнительная ценность. По идее, можно было бы качать краши и самому изучать и эксплуатировать их.”

И нет ничего ужасного в использовании апача – он не так популярен сейчас, как nginx, но скорее потому, что он удобнее, шустрее и в целом более гибкий в настройке (и это если не говорить о последних багах nginx). При грамотном администрировании работает Apache без нареканий и есть не просит.

Привязка к телефону – это гвоздь? Но ведь номер используется для _идентификации_ пользователя. Да, вам приходит код, но во-первых, двухэтапную аутентификацию ещё никто не отменял (в чём разумно упрекнуть создателей телеграма – так это в отсутствии поддержки различных вторых факторов вроде аппаратных модулей или хотя бы гугловского аутентификатора), а во-вторых, SS-7 очень трудно эксплуатировать – для такого нужно быть оператором сотовой связи (или как иметь минимум нехилые связи в уже существующем).

Да и вообще, если вы залогинены – второй фактор приходит к вам в тот же телеграм, а не по смс.

Вот насчёт советов обычному пользователю телеграм – с вами трудно не согласиться. Хотя бы потому, что вы находитесь в абсолютно недоверенной среде, и раз уж вы не доверяете телеграму – то как вы можете доверять вашей клавиатуре (которая вполне может содержать скрытый кейлоггер), или компонентам системы с привилегиями повыше ваших, или вообще самой системе?

Всё это вы принципиально не можете проверить на предмет наличия недекларированных возможностей, и тут вас ни signal, ни собственноручно написанный мессенджер не спасёт. И об этом стоит помнить.

Собственно, статья несёт в себе верную мысль, но экспертного мнения катастрофически не хватает (за Диффи-Хеллмана особенно больно было), очень много поверхностных утверждений.

И это не говоря про врезки с “там эксперты сказали…”